In den letzten zwei Jahren markierte die Pandemie einen erzwungenen Wechsel der Gepflogenheiten aller. Spätestens nach der Einführung der HomeOffice-Pflicht suchten Firmen die im Dienstleistungssektor angesiedelt sind Lösungen, um ihren Mitarbeiter:innen die Arbeit von daheim zu ermöglichen.

Einer Firma mit rund 160 Angestellten erging es nicht anders. Die Geschäftsleitung fasste den strategischen Entschluss, alle Desktop Computer der Mitarbeiter:innen künftig mit tragbaren Geräten zu ersetzen. Dieser Austausch ist weiterhin im Gange und noch nicht alle Mitarbeiter:innen haben Laptops. Geräte können sich mittels installierter Software vom öffentlichen Netzwerk in das Firmennetz verbinden. Die Infrastruktur wurde so angepasst, dass von ausserhalb Verbindungen über SSL-VPN (Secure Socket Layer Virtual Private Network) möglich sind. Wer noch keinen Laptop erhalten hat, kann sich den Zugang mittels VPN-Client von Fortinet auf seinem privaten Rechner einrichten. Dass private Geräte auf das firmeninterne Netzwerk zugreifen, widerspricht den internen Richtlinien. Die Verbindung mit privaten Geräten, die eine fehlerhafte Konfiguration aufweisen, ist derzeit noch möglich. Da sich keine andere Lösung fand, wurde dieses Risiko in Kauf genommen und akzeptiert.

Mit der Rückkehr der Arbeitnehmenden in die Geschäftsräumlichkeiten und der Aufhebung der HomeOffice-Pflicht, will die Firma die Richtlinien wieder erfüllen und sucht nach einer Lösung, wie die Verbindung via VPN nur noch von intern verwalteten Firmengeräten möglich ist. In einem ersten Schritt soll der Lifecycle Prozess abgeschlossen werden und firmenweit nur noch tragbare Geräte zum Einsatz kommen. Der Zugriff auf das Firmennetz soll nur noch über diese Notebooks erfolgen. Der Zugriff mit privaten Geräten soll nicht mehr funktionieren und unterbunden werden. Doch wie wird ein Firmengerät als solches auch erkannt? Wie kann verhindert werden, dass sich ein privater Rechner in das Netzwerk der Firma einloggt? Was geschieht mit einem Gerät, das die Verbindung ins Netzwerk aufgebaut hat, aber eigentlich nicht über die erforderlichen Berechtigungen verfügt? Diese Fragen gilt es zu klären, um die Sicherheit der Firma, ihrer Mitarbeiter:innen und der Kunden sicherzustellen und zu erhöhen.

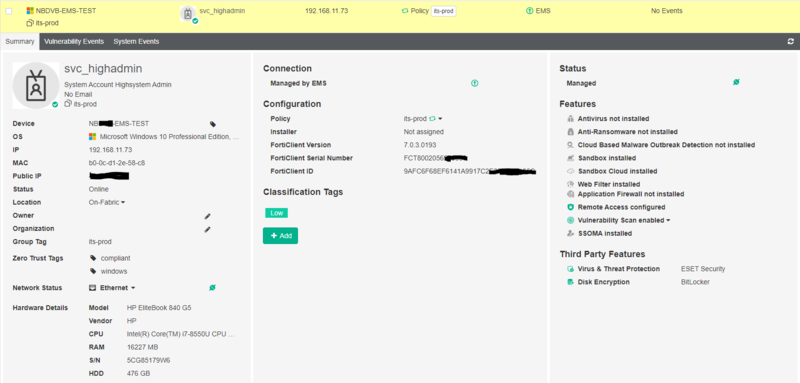

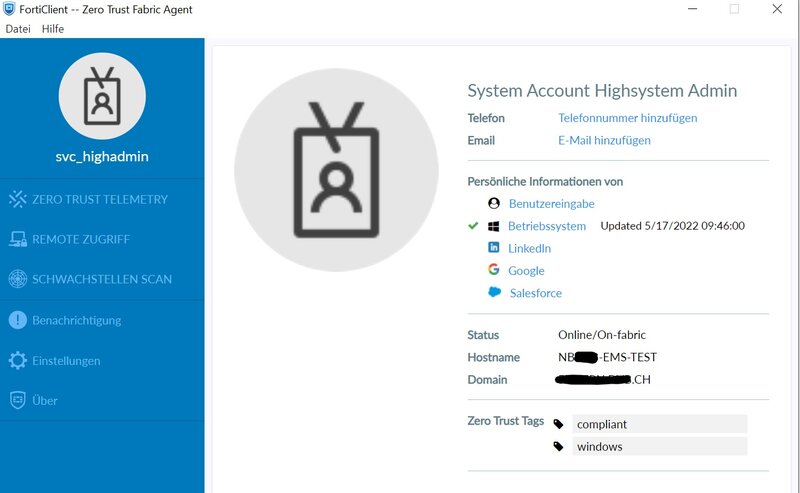

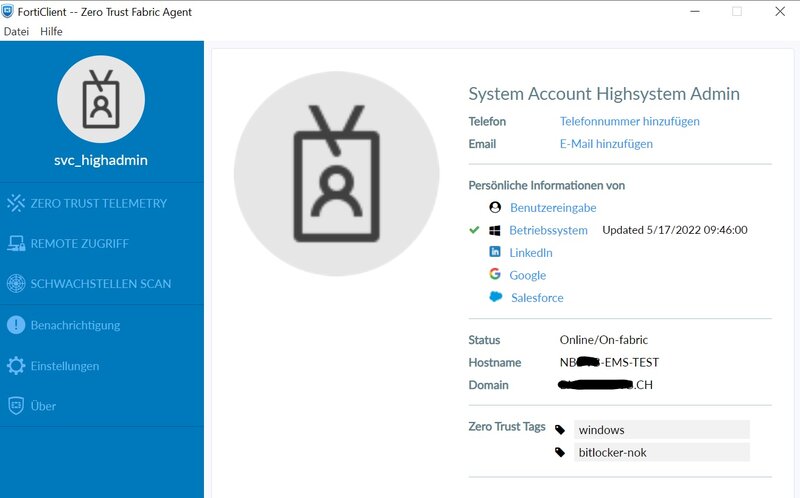

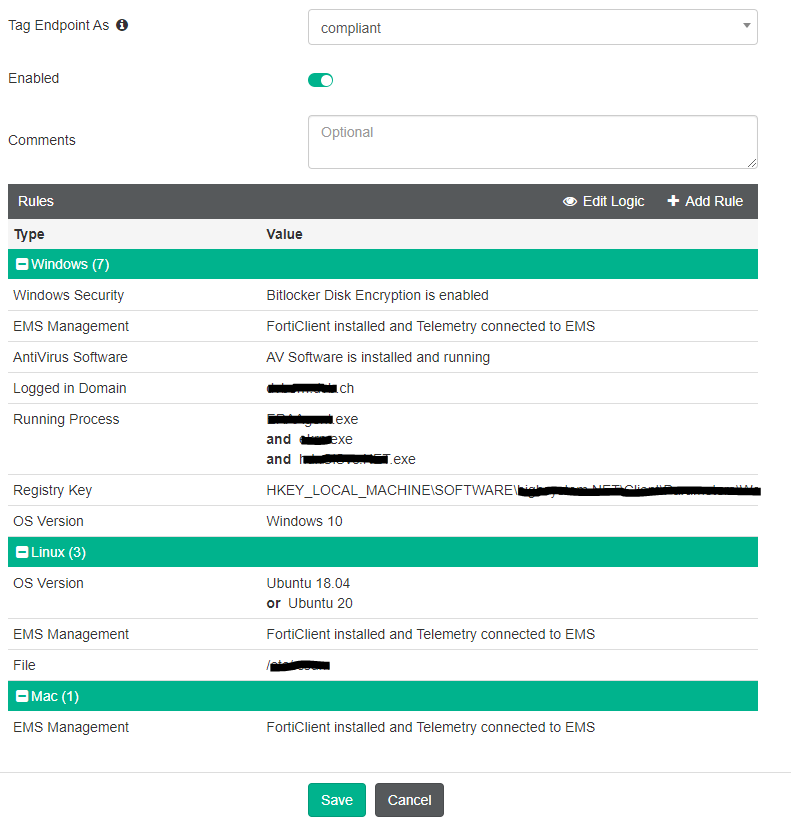

Die Abhängigkeit von Fortinet innerhalb des Netzwerkes beschränkt die möglichen Optionen. Die ebenfalls von Fortinet vertriebene Software «FortiClient EMS» (FortiClient Endpoint Management Server) bietet aber eine Lösung für diese Situation. Mit EMS können die Clients der Firma eindeutig verifiziert werden. Regelbasierte Gruppen (sogenannte Tags) prüfen die Eigenschaften eines Notebooks und können ihm den Zugriff auf das Firmennetz bei Erfüllung der Regeln gewähren. Werden die Regeln nicht erfüllt, kann ein Gerät vom Netzwerk isoliert werden. Die Endpoints können über den EMS verwaltet werden. Geräte, welche nicht im EMS registriert sind, können sich nicht mit dem Firmennetz verbinden. Da der EMS, die FortiGate (Firewall) und der FortiClient (VPN Client auf Firmengeräten) allesamt vom gleichen Hersteller sind, sollte das Zusammenspiel gut funktionieren. Der Laptop mit dem VPN Client von Fortinet soll sich beim EMS melden und als Firmengerät markiert werden. Ist dies erfolgreich soll die Firewall dem Gerät den Zugriff auf das interne Netz und das Internet erlauben.

Während der Erarbeitung der Lösung tauchten allerdings Probleme auf den Geräten von Fortinet auf. Die Firewall, der EMS und die FortiClients auf den Geräten haben Bugs, auf dessen Lösung derzeit gewartet wird. Aufgrund dieser Probleme konnte die Lösung in der Firma nicht produktiv implementiert werden.

Es bleibt aber die Hoffnung auf neue Versionen, die die vorhandenen Probleme entweder lösen oder einen Workaround bieten. Die Firma ist bestrebt, die Lösung so bald als möglich einzusetzen. Für den Diplomand geht die Arbeit weiter, sobald neue Versionen verfügbar werden.